なんかインテルCPUだけではなくてAMDのCPUもやばいって聞いたたんだけど、

自分のCPUは大丈夫??

(ZACK IT編集)

不具合問題とは全く経路が異なるものの正直このタイミングでやらかしたなって感じはあるね。

とはいえCPUの脆弱性は定期的に両社とも発見されることはありその都度修正パッチが出る

いわばイタチごっこのようなものなので冷静に対応が必要。

今回指摘されたAMD CPUの脆弱性「Sinkclose」について

先日サイバーセキュリティを専門とする「IOActive」という企業がAMDのRYZEN CPUに「Sinkclose」と呼ばれるセキュリティ脆弱性を発見したことを声明として発表した。これらの脆弱性は、特定の条件下具体的には「Ring 0」の権限を持つ悪意ある攻撃者がシステムマネジメントモード(SMM)への不正アクセスおよび設定の書き換えを可能にするという。対象となるCPUはAMD RYZEN 3000シリーズ以降の広範にわたる製品が対象だ。

※「Ring 0」:リングプロテクション(Ring Protection)はいわばカーネルレベルの権限を管理している階層システム(0~3)を差し、Ring 0はその中でも最も高い権限。要するに「Ring 0」を外部の悪意ある攻撃者に掌握されているということは相当マルウェアに侵入をすでに許していない限りはあり得ない。

修正パッチの対象リスト

今回のAMD CPUに関する脆弱性「Sinkclose」で修正パッチ配信対象となるリストはAMDから既に公開されている。

今回当サイトではコンシューマー(一般消費者)向けのDESKTOP CLIENT CPUのみ解説しているが、サーバー向けのEPYCシリーズやワークステーション向けThreadripperなども対象となっているため、対象ユーザーに関しては公式サイトもあわせてご参照いただきたい。

| 世代 | コードネーム | 修正パッチ 配信予定 |

| AMD Ryzen 3000 Series | Matisse | 2024/8/20~ |

| AMD Ryzen 4000 Series(APU) | Renoir | 2024/7/30~ |

| AMD Ryzen 5000 Series | Vermeer | 2024/7/30~ |

| AMD Ryzen 5000 Series(APU) | Cezanne | 2024/7/30~ |

| AMD Ryzen 7000 Series | Raphael | 2024/8/7~ |

| AMD Ryzen 8000 Series(APU) | Phoenix | 2024/8/7~ |

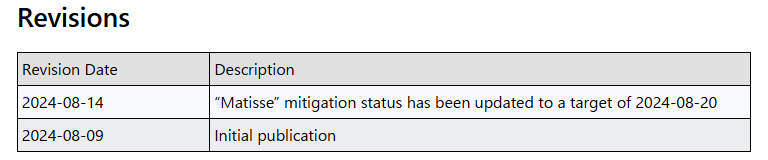

AMD RYZEN 3000シリーズについて、当初は修正パッチ対象から除外されていた。しかし様々な声を受けてか8/14日時点でAMDは3000シリーズも修正パッチの対象として追加した。この件について考察すると、AMDとしてはBOX CPUは3年保証という期間が設けられており、3000シリーズは既に発売から5年程度経過していることから修正パッチ配信の対象から外していたことを考えれば合理的なのではないかと考えていたが、多くのユーザーはそう考えなかったようだ。

AMD RYZEN CPUを使う危険性は?

今回の脆弱性は、ユーザーのセキュリティに対して特定の条件下で深刻な影響を与える可能性がある。ただし、前述した通り「特定の条件下」であることが非常に困難という印象が強く、そのユーザー権限を奪われていたらそもそも既に相当ウィルスに侵されているといっても過言ではない状況。

そのため現時点でのリスクは限定的で、修正パッチ入りBIOSが使用のマザーボードに配信され次第直ちにアップデートを適用することでリスクを最小限に抑えることになりいずれこの問題は沈静化するだろう。

修正パッチはどこでいつ入手可能?

修正パッチが来ているかどうかの確認方法

修正パッチが適用されているかどうかを確認するには、各マザーボードメーカーの製品ページで最新のBIOSバージョンを確認し、該当するAGESAのバージョンで更新があるかを確認する。

| 世代 | コードネーム | 修正パッチ |

| AMD Ryzen 3000 Series | Matisse | - |

| AMD Ryzen 4000 Series(APU) | Renoir | ComboAM4v2PI 1.2.0.cb~ |

| AMD Ryzen 5000 Series | Vermeer | ComboAM4v2PI 1.2.0.cb~ |

| AMD Ryzen 5000 Series(APU) | Cezanne | ComboAM4v2PI 1.2.0.cb~ |

| AMD Ryzen 7000 Series | Raphael | ComboAM5PI 1.2.0.1~ |

| AMD Ryzen 8000 Series(APU) | Phoenix | ComboAM5PI 1.2.0.1~ |

AMDの今回明らかになった脆弱性に関する問題を受けて、先述の通りAMDがパッチをマザーボード各社のBIOS経由で修正パッチを公開するものとしている。

各マザーボードメーカーの状況は下記に順次更新していく。

ASUS

ASUSのマザーボード製品は公式サイトで現在特に発表や声明等は出ておらず、製品ページのBIOS更新履歴もまだ始まっていない模様。当サイトでも順次アップデートあれば更新していく。

ASRock

ASRockのマザーボード製品は公式サイトで現在特に発表や声明等は出ておらず、製品ページのBIOS更新履歴もまだ始まっていない模様。当サイトでも順次アップデートあれば更新していく。

GIGABYTE

GIGABYTEはAMD RYZENシリーズの対応チップセットである、最新AM5の600シリーズの他、従来のRYZENシリーズの対応チップセットである300~500系製品への順次修正パッチ公開を発表した。時期は8月下旬以降順次とのことの為主要製品群から順にBIOSのアップデートが公開されるだろう。

MSI

MSIのマザーボード製品は公式サイトで現在特に発表や声明等は出ておらず、製品ページのBIOS更新履歴もまだ始まっていない模様。当サイトでも順次アップデートあれば更新していく。

つい先日インテルのCPU不具合問題に関連したマイクロコード更新を含むBIOSアップデートを8月中旬以降順次公開していくと発表しているため近々ニュースリリースが発表されるかもしれない。

まとめ

AMDのRYZEN CPUに発見されたセキュリティ脆弱性は、該当CPUを使用中のユーザーは修正パッチが配信され次第迅速な対応が求められる。しかし、適切な修正パッチの適用によりリスクを軽減することが可能のため、定期的にBIOSの更新を行いシステムのセキュリティを維持することが重要だ。